למרות שאפליקציית האבטחה של Xiaomi נועדה להגן על המכשירים שלה ועל נתוני המשתמשים שלה, חוקרים בחברת האבטחה צ'ק פוינט חשפו מוקדם יותר היום כי האפליקציה עשתה את ההפך.

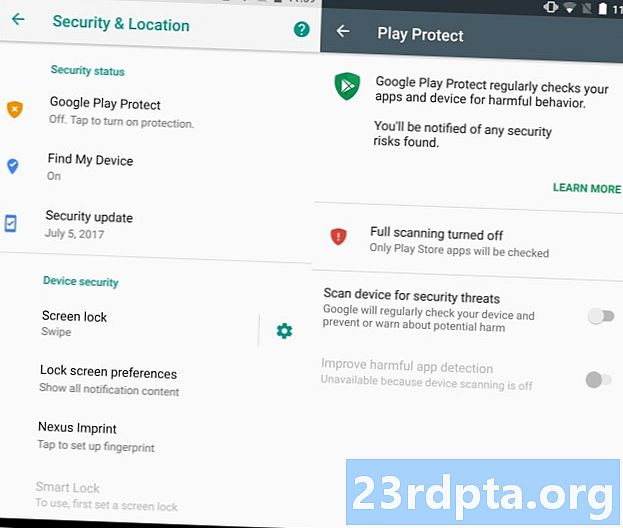

האפליקציה נקראת ספק המשמר, ומשתמשת בסורקי אנטי-וירוס מ- Avast, AVL ו- Tencent כדי לאתר תוכנות זדוניות אפשריות. כאשר תוכנות זדוניות באנדרואיד מוצאות דרכים שונות להיכנס למכשיר שלך, אין זה מפתיע ללמוד ש- Xiaomi מתקינה מראש את ספק המשמר בכל הטלפונים שלה.

עם זאת, חוקרי צ'ק פוינט מצאו ליקוי אבטחה בולט באפליקציה - מנגנון העדכון שלה.

על פי חוקרת צ'ק פוינט סלבה מקבאייב, ספק המשמר מקבל עדכונים באמצעות חיבור HTTP לא מאובטח. המשמעות היא ששחקנים רעים עלולים להתעלל ב- Avast Update APK ולהכניס תוכנות זדוניות דרך מתקפת איש-באמצע (MITM), כל עוד הם היו באותה רשת Wi-Fi כמו הקורבנות הפוטנציאליים שלהם.

דוגמה להתקף MITM היא ציתות פעילה, הכרוכה בתוקף הקמת קשר עצמאי עם קורבן. הקורבן מאמין שהם ממסרים קשר עם צד שלישי לגיטימי, כשהמציאות היא שהתוקף מיירט את העניינים שלהם וזורק חדשים.

בנוסף לתוכנות זדוניות, מקבאייב אמר כי התוקפים יכולים גם להשתמש בהתקפות MITM כדי להזרים תוכנות כופר או אפליקציות מעקב. התוקפים יכולים אפילו ללמוד את שם הקובץ של העדכון על מנת לגרום לתוכנה שלהם להיראות כמה שיותר תמימות.

מכיוון שספק הגארד מותקן מראש בטלפוני Xiaomi, מיליוני מכשירים כוללים את אותו פגם אבטחה. החדשות הטובות הן שקסיאומי מודעת לנושא ועבדה עם אווסט כדי לתקן את זה.

פנה אל שיאומי לתגובה אך לא קיבל תגובה בזמן העיתונות.